Kali Linux

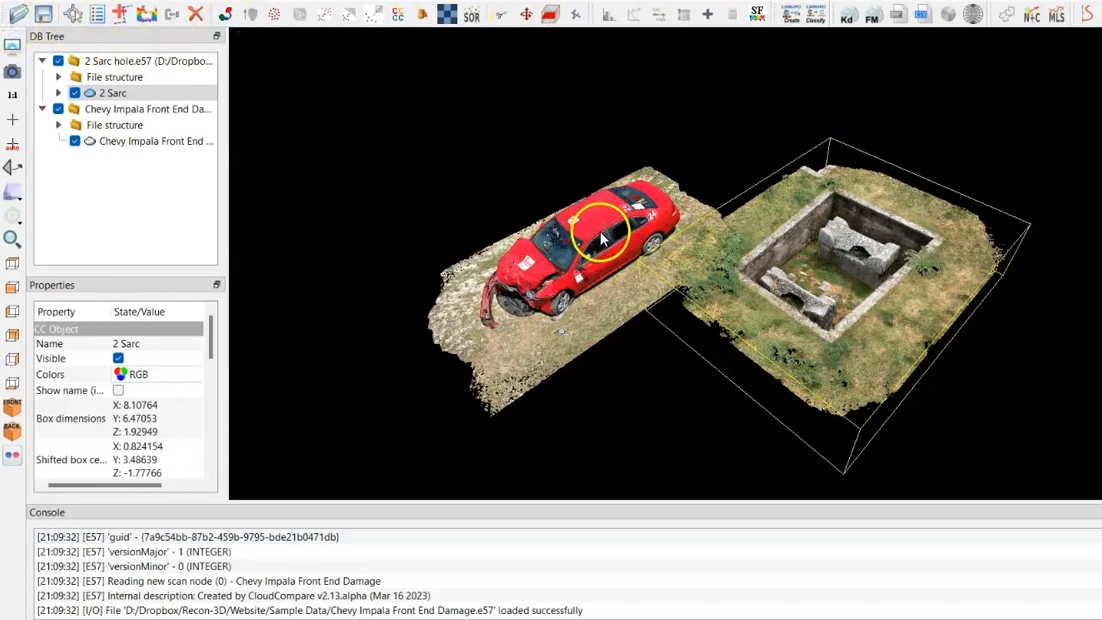

ego logu Nmap wynika, że masz teraz trzy urządzenia, które są widoczne w Twojej sieci: funbox.home (192.168.1.1) - Router. desktop-bedkeu2.home (192.168.1.44) - Inne urządzenie w sieci, które ma adres MAC D4:54:8B:4B:D1:33, ale nie jest rozpoznane (jest to "Unknown"). Możliwe, że to komputer stacjonarny lub laptop. kali.home (192.168.1.11) - Twój komputer z systemem Kali Linux. Zatem Twoje urządzenie Lenovo prawdopodobnie zostało wykryte jako desktop-bedkeu2.home (192.168.1.44), ponieważ nie jest to adres, który wcześniej widziałeś w poprzednich skanach. Co teraz możesz zrobić: Zidentyfikuj urządzenie: Jeśli podejrzewasz, że desktop-bedkeu2.home to Twoje Lenovo, możesz to potwierdzić, patrząc na nazwę urządzenia w routerze lub sprawdzając adres MAC w dokumentacji urządzenia. Możesz także sprawdzić system operacyjny, aby upewnić się, że to rzeczywiście Lenovo. Sprawdzenie dostępności urządzenia: Spróbuj połączyć się z tym urządzeniem, używając jego adresu IP 192.168.1.44. Na przykład, możesz pingować to urządzenie: ping 192.168.1.44 Inne urządzenia: Jeśli nadal chcesz znaleźć inne urządzenia w sieci, użyj Nmapa, aby zeskanować cały zakres IP 192.168.1.0/24, jak wcześniej: sudo nmap -sn 192.168.1.0/24 To pozwoli Ci zweryfikować wszystkie podłączone urządzenia w sieci. Powiedziałeś(-aś): sudo nmap -sn 192.168.1.0/24 czy jest to masymalny i zkres i pokaze kazde urzadzenie zawsze? ChatGPT powiedział: Komenda sudo nmap -sn 192.168.1.0/24 skanuje cały zakres adresów IP w podsieci 192.168.1.0/24 (czyli od 192.168.1.1 do 192.168.1.254), ale nie pokazuje wszystkich urządzeń na pewno w każdej sytuacji. To skanowanie typu "ping scan", które sprawdza, które urządzenia są aktywne w danej podsieci. Zatem: Oto, co ta komenda robi: Zakres 192.168.1.0/24 obejmuje wszystkie adresy IP od 192.168.1.1 do 192.168.1.254 (254 adresy). Skanowanie typu -sn (ping scan): Nmap sprawdza, które urządzenia odpowiadają na ping (ICMP echo request), sprawdzając, które z nich są online. Nie skanuje portów: Komenda -sn nie skanuje portów na urządzeniach, a jedynie sprawdza, które urządzenia odpowiadają na ping (lub inne odpowiedzi na zapytania ARP i ICMP, w zależności od systemu operacyjnego). Ograniczenia: Zapory sieciowe (Firewall): Jeśli urządzenie ma włączoną zaporę (firewall) i zablokowane odpowiedzi na pingi (ICMP), Nmap nie będzie w stanie je wykryć, nawet jeśli jest ono w sieci. Urządzenia, które nie odpowiadają na ARP/ICMP: Jeśli urządzenie używa IPv6 (a nie IPv4) i nie odpowiada na zapytania ARP lub ICMP (np. z powodu konfiguracji sieci), może być niewidoczne w wynikach skanowania. Urządzenia ukryte lub z filtrami ruchu: Niektóre urządzenia mogą stosować dodatkowe techniki ukrywania się, np. poprzez filtrowanie zapytań ICMP, co może sprawić, że nie będą widoczne w wyniku tego typu skanowania. Warianty, które zwiększają dokładność: Skanowanie pełnych portów: Jeśli chcesz zeskanować urządzenia w celu sprawdzenia, które porty są otwarte (czyli dokładniej zbadać urządzenia), użyj: sudo nmap 192.168.1.0/24 Skanowanie z różnymi technikami: Możesz również użyć bardziej zaawansowanych opcji Nmap, takich jak -O do wykrywania systemu operacyjnego lub -sP do wykrywania urządzeń na podstawie ich odpowiedzi na zapytania ARP i ICMP. Wnioski: sudo nmap -sn 192.168.1.0/24 powinno wykrywać aktywne urządzenia, ale nie gwarantuje, że znajdziesz absolutnie wszystkie urządzenia, zwłaszcza jeśli mają one aktywne zapory lub stosują inne techniki ukrywania się. Aby uzyskać pełniejsze skanowanie, warto rozważyć użycie opcji skanowania portów lub sprawdzić inne techniki Nmap. Powiedziałeś(-aś): chce dowiedziec sie czegos o 192.168.1.44 ChatGPT powiedział: Aby dowiedzieć się więcej o urządzeniu o adresie IP 192.168.1.44 w Twojej sieci, możesz przeprowadzić różne skanowania i zapytania przy użyciu narzędzi takich jak Nmap, które pomogą Ci uzyskać więcej informacji. Oto kilka kroków, które możesz wykonać: Pingowanie urządzenia Najpierw sprawdź, czy urządzenie jest aktywne w sieci. Możesz to zrobić, wysyłając zapytanie ping: ping 192.168.1.44 Jeśli urządzenie odpowiada, to znaczy, że jest online. Skanowanie urządzenia przy użyciu Nmap Aby zebrać więcej informacji o urządzeniu, możesz przeprowadzić różne skanowania: a) Skanowanie portów Aby sprawdzić, które porty są otwarte na urządzeniu, użyj następującej komendy: sudo nmap 192.168.1.44 To zeskanuje wszystkie popularne porty na urządzeniu i pokaże, które z nich są otwarte. b) Skanowanie z wykrywaniem systemu operacyjnego Jeśli chcesz dowiedzieć się, jaki system operacyjny jest używany na urządzeniu, użyj: sudo nmap -O 192.168.1.44 Nmap spróbuje określić system operacyjny urządzenia, bazując na odpowiedziach z portów i charakterystyce urządzenia. c) Skanowanie z wykrywaniem wersji usług Aby dowiedzieć się, jakie wersje usług są uruchomione na urządzeniu (np. wersje serwerów webowych, baz danych itp.), użyj: sudo nmap -sV 192.168.1.44 Nmap spróbuje

ego logu Nmap wynika, że masz teraz trzy urządzenia, które są widoczne w Twojej sieci:

funbox.home (192.168.1.1) - Router.

desktop-bedkeu2.home (192.168.1.44) - Inne urządzenie w sieci, które ma adres MAC D4:54:8B:4B:D1:33, ale nie jest rozpoznane (jest to "Unknown"). Możliwe, że to komputer stacjonarny lub laptop.

kali.home (192.168.1.11) - Twój komputer z systemem Kali Linux.

Zatem Twoje urządzenie Lenovo prawdopodobnie zostało wykryte jako desktop-bedkeu2.home (192.168.1.44), ponieważ nie jest to adres, który wcześniej widziałeś w poprzednich skanach.

Co teraz możesz zrobić:

Zidentyfikuj urządzenie: Jeśli podejrzewasz, że desktop-bedkeu2.home to Twoje Lenovo, możesz to potwierdzić, patrząc na nazwę urządzenia w routerze lub sprawdzając adres MAC w dokumentacji urządzenia. Możesz także sprawdzić system operacyjny, aby upewnić się, że to rzeczywiście Lenovo.

Sprawdzenie dostępności urządzenia:

Spróbuj połączyć się z tym urządzeniem, używając jego adresu IP 192.168.1.44. Na przykład, możesz pingować to urządzenie:

ping 192.168.1.44

Inne urządzenia: Jeśli nadal chcesz znaleźć inne urządzenia w sieci, użyj Nmapa, aby zeskanować cały zakres IP 192.168.1.0/24, jak wcześniej:

sudo nmap -sn 192.168.1.0/24

To pozwoli Ci zweryfikować wszystkie podłączone urządzenia w sieci.

Powiedziałeś(-aś):

sudo nmap -sn 192.168.1.0/24 czy jest to masymalny i zkres i pokaze kazde urzadzenie zawsze?

ChatGPT powiedział:

Komenda sudo nmap -sn 192.168.1.0/24 skanuje cały zakres adresów IP w podsieci 192.168.1.0/24 (czyli od 192.168.1.1 do 192.168.1.254), ale nie pokazuje wszystkich urządzeń na pewno w każdej sytuacji. To skanowanie typu "ping scan", które sprawdza, które urządzenia są aktywne w danej podsieci. Zatem:

Oto, co ta komenda robi:

Zakres 192.168.1.0/24 obejmuje wszystkie adresy IP od 192.168.1.1 do 192.168.1.254 (254 adresy).

Skanowanie typu -sn (ping scan): Nmap sprawdza, które urządzenia odpowiadają na ping (ICMP echo request), sprawdzając, które z nich są online.

Nie skanuje portów: Komenda -sn nie skanuje portów na urządzeniach, a jedynie sprawdza, które urządzenia odpowiadają na ping (lub inne odpowiedzi na zapytania ARP i ICMP, w zależności od systemu operacyjnego).

Ograniczenia:

Zapory sieciowe (Firewall): Jeśli urządzenie ma włączoną zaporę (firewall) i zablokowane odpowiedzi na pingi (ICMP), Nmap nie będzie w stanie je wykryć, nawet jeśli jest ono w sieci.

Urządzenia, które nie odpowiadają na ARP/ICMP: Jeśli urządzenie używa IPv6 (a nie IPv4) i nie odpowiada na zapytania ARP lub ICMP (np. z powodu konfiguracji sieci), może być niewidoczne w wynikach skanowania.

Urządzenia ukryte lub z filtrami ruchu: Niektóre urządzenia mogą stosować dodatkowe techniki ukrywania się, np. poprzez filtrowanie zapytań ICMP, co może sprawić, że nie będą widoczne w wyniku tego typu skanowania.

Warianty, które zwiększają dokładność:

Skanowanie pełnych portów: Jeśli chcesz zeskanować urządzenia w celu sprawdzenia, które porty są otwarte (czyli dokładniej zbadać urządzenia), użyj:

sudo nmap 192.168.1.0/24

Skanowanie z różnymi technikami: Możesz również użyć bardziej zaawansowanych opcji Nmap, takich jak -O do wykrywania systemu operacyjnego lub -sP do wykrywania urządzeń na podstawie ich odpowiedzi na zapytania ARP i ICMP.

Wnioski:

sudo nmap -sn 192.168.1.0/24 powinno wykrywać aktywne urządzenia, ale nie gwarantuje, że znajdziesz absolutnie wszystkie urządzenia, zwłaszcza jeśli mają one aktywne zapory lub stosują inne techniki ukrywania się. Aby uzyskać pełniejsze skanowanie, warto rozważyć użycie opcji skanowania portów lub sprawdzić inne techniki Nmap.

Powiedziałeś(-aś):

chce dowiedziec sie czegos o 192.168.1.44

ChatGPT powiedział:

Aby dowiedzieć się więcej o urządzeniu o adresie IP 192.168.1.44 w Twojej sieci, możesz przeprowadzić różne skanowania i zapytania przy użyciu narzędzi takich jak Nmap, które pomogą Ci uzyskać więcej informacji. Oto kilka kroków, które możesz wykonać:

- Pingowanie urządzenia

Najpierw sprawdź, czy urządzenie jest aktywne w sieci. Możesz to zrobić, wysyłając zapytanie ping:

ping 192.168.1.44

Jeśli urządzenie odpowiada, to znaczy, że jest online.

- Skanowanie urządzenia przy użyciu Nmap

Aby zebrać więcej informacji o urządzeniu, możesz przeprowadzić różne skanowania:

a) Skanowanie portów

Aby sprawdzić, które porty są otwarte na urządzeniu, użyj następującej komendy:

sudo nmap 192.168.1.44

To zeskanuje wszystkie popularne porty na urządzeniu i pokaże, które z nich są otwarte.

b) Skanowanie z wykrywaniem systemu operacyjnego

Jeśli chcesz dowiedzieć się, jaki system operacyjny jest używany na urządzeniu, użyj:

sudo nmap -O 192.168.1.44

Nmap spróbuje określić system operacyjny urządzenia, bazując na odpowiedziach z portów i charakterystyce urządzenia.

c) Skanowanie z wykrywaniem wersji usług

Aby dowiedzieć się, jakie wersje usług są uruchomione na urządzeniu (np. wersje serwerów webowych, baz danych itp.), użyj:

sudo nmap -sV 192.168.1.44

Nmap spróbuje wykryć wersje usług działających na otwartych portach.

d) Skanowanie z wykrywaniem urządzenia (Funkcja pingowania i identyfikacji)

Możesz także użyć bardziej zaawansowanych skanów, które starają się identyfikować urządzenia za pomocą protokołów ARP i ICMP:

sudo nmap -sn 192.168.1.44

Ten rodzaj skanowania jest bardziej precyzyjny, jeśli chodzi o wykrywanie urządzeń w tej samej podsieci lokalnej.

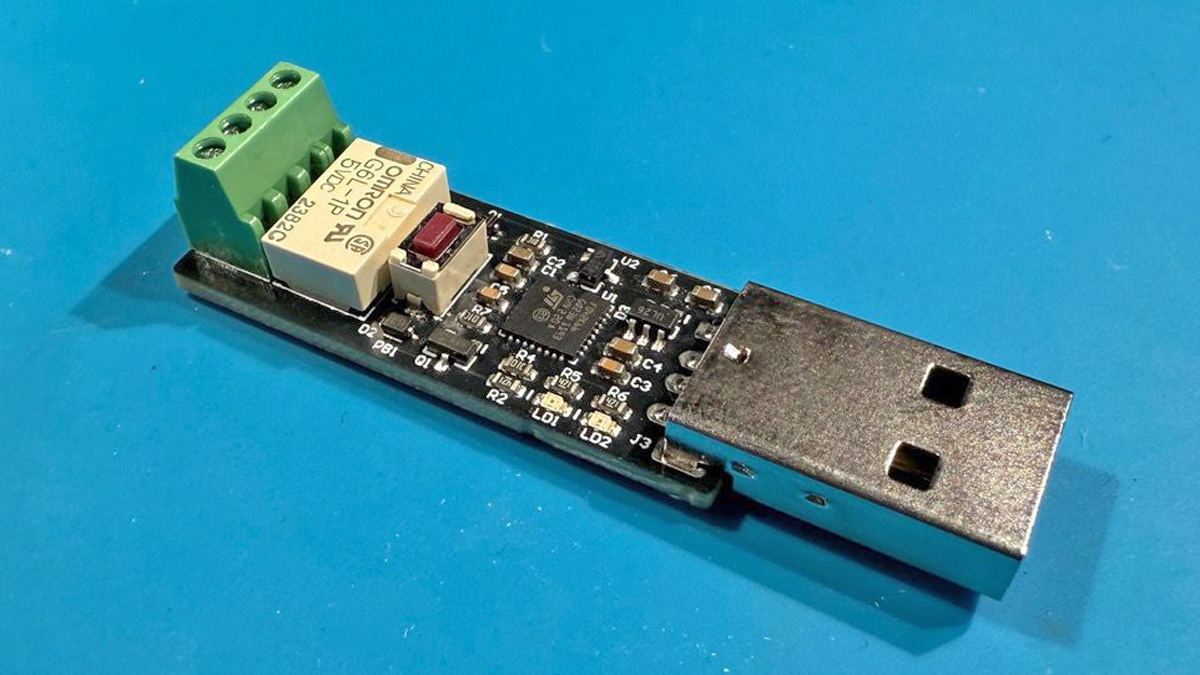

- Analiza odpowiedzi ARP

Jeśli chcesz dowiedzieć się, jaki jest adres MAC urządzenia, sprawdź tabelę ARP:

arp -a 192.168.1.44

To pokaże Ci adres MAC urządzenia, co może pomóc w identyfikacji sprzętu.

- Sprawdzenie logów routera

Możesz również sprawdzić logi swojego routera, aby uzyskać więcej informacji na temat urządzenia 192.168.1.44. Routery często rejestrują urządzenia, które się do nich łączą, i mogą podać takie dane jak adres MAC, nazwa urządzenia lub inne szczegóły.

- Zidentyfikowanie urządzenia po nazwie

Czasami urządzenia mają włączoną funkcję "hostnames", dzięki której można je rozpoznać po nazwie (np. desktop-bedkeu2.home). Jeśli wiesz, do jakiego urządzenia należy adres 192.168.1.44, może to pomóc w dalszym śledzeniu.

Podsumowanie:

Aby dowiedzieć się więcej o urządzeniu 192.168.1.44, skorzystaj z narzędzi Nmap i ARP, aby sprawdzić porty, usługi, system operacyjny i adres MAC. Możesz również sprawdzić logi swojego routera w celu uzyskania dodatkowych informacji.

![[The AI Show Episode 142]: ChatGPT’s New Image Generator, Studio Ghibli Craze and Backlash, Gemini 2.5, OpenAI Academy, 4o Updates, Vibe Marketing & xAI Acquires X](https://www.marketingaiinstitute.com/hubfs/ep%20142%20cover.png)

![[FREE EBOOKS] The Kubernetes Bible, The Ultimate Linux Shell Scripting Guide & Four More Best Selling Titles](https://www.javacodegeeks.com/wp-content/uploads/2012/12/jcg-logo.jpg)

![From drop-out to software architect with Jason Lengstorf [Podcast #167]](https://cdn.hashnode.com/res/hashnode/image/upload/v1743796461357/f3d19cd7-e6f5-4d7c-8bfc-eb974bc8da68.png?#)

.png?#)

.jpg?#)

_Christophe_Coat_Alamy.jpg?#)

![Rapidus in Talks With Apple as It Accelerates Toward 2nm Chip Production [Report]](https://www.iclarified.com/images/news/96937/96937/96937-640.jpg)