Mejores prácticas para Amazon Inspector

La gestión de vulnerabilidades es un pilar fundamental en la seguridad de redes, aplicaciones e infraestructuras. Su objetivo es minimizar la exposición a riesgos y proteger los datos sensibles de una organización. Dentro de AWS, Amazon Inspector juega un papel clave en este proceso, proporcionando escaneo continuo de vulnerabilidades en workloads. En este post, exploraremos las mejores prácticas para aprovechar Amazon Inspector de manera efectiva. Veremos cómo gestionar hallazgos a gran escala, optimizar la administración en entornos multi-cuenta y aplicar estrategias de priorización para enfocarse en las amenazas más críticas. Introducción a Amazon Inspector Amazon Inspector es un servicio de gestión de vulnerabilidades que escanea continuamente workloads en AWS para identificar problemas de seguridad. Funciona automáticamente con instancias de Amazon EC2, imágenes de contenedores en Amazon ECR y funciones de AWS Lambda. Cada vez que Amazon Inspector detecta una vulnerabilidad, genera un hallazgo con detalles sobre el problema, los recursos afectados, la gravedad de la amenaza y recomendaciones de remediación. Para mejorar la eficiencia en la gestión de estos hallazgos, es importante aplicar buenas prácticas. Mejores prácticas para el uso de Amazon Inspector 1. Configurar un administrador delegado Si gestionas múltiples cuentas dentro de AWS Organizations, designar un administrador delegado para Amazon Inspector es clave. Este enfoque centralizado permite administrar escaneos, agregar hallazgos y aplicar reglas de supresión de manera eficiente. Consideraciones clave: El administrador delegado puede activar o desactivar escaneos para cuentas miembro. Los hallazgos pueden visualizarse de manera agregada por región. Es necesario definir administradores y activar escaneos en cada región donde se utilizará Amazon Inspector. 2. Gestionar hallazgos a escala con reglas de supresión Los entornos de AWS pueden generar miles de hallazgos, lo que hace esencial contar con reglas de supresión para priorizar amenazas. Las reglas de supresión permiten: Filtrar hallazgos menos críticos para reducir ruido. Mantener el foco en las amenazas de mayor impacto. Gestionar automáticamente la visualización de hallazgos según criterios como etiquetas de recursos, tipo de vulnerabilidad, ID de recurso, etc. 3. Priorizar hallazgos según el puntaje de Amazon Inspector Amazon Inspector asigna un puntaje de riesgo a cada vulnerabilidad basado en el sistema CVSS (Common Vulnerability Scoring System) y otros factores contextuales. Usar este puntaje como criterio de priorización ayuda a enfocarse en los problemas más urgentes. 4. Utilizar etiquetas para mejorar la priorización de riesgos El etiquetado de recursos es una estrategia efectiva para la gestión de vulnerabilidades a escala. Algunas prácticas recomendadas incluyen: Asignar etiquetas que reflejen el nivel de exposición y criticidad de los recursos. Priorizar remediaciones en función del impacto en la infraestructura. Aplicar reglas de supresión basadas en etiquetas para segmentar hallazgos según su relevancia. Ejemplo de estrategia de etiquetado: EnvironmentName: Indica el entorno (Producción, Desarrollo, Pruebas). RiskExposureScore: Asigna un nivel de riesgo (1: bajo, 2: medio, 3: alto). 5. Integrar Amazon Inspector con AWS Security Hub AWS Security Hub permite consolidar hallazgos de seguridad de distintos servicios, incluyendo Amazon Inspector. Esta integración facilita el análisis centralizado del estado de seguridad de la infraestructura y ayuda a priorizar respuestas. 6. Revisar y actualizar reglas de supresión periódicamente Las amenazas evolucionan constantemente, por lo que es importante revisar y ajustar las reglas de supresión de forma regular. Algunas recomendaciones incluyen: Evaluar periódicamente la relevancia de las reglas aplicadas. Asegurar que las políticas de seguridad reflejen la realidad actual de la infraestructura. Mantener una cultura de monitoreo y respuesta continua ante vulnerabilidades emergentes. Conclusión Amazon Inspector es una herramienta poderosa para la gestión de vulnerabilidades en AWS, pero su efectividad depende de una buena estrategia de administración. Siguiendo estas mejores prácticas, es posible optimizar el proceso de detección y remediación, minimizando riesgos y fortaleciendo la seguridad en la nube. ¿Ya implementaste Amazon Inspector en tu organización? ¡Compárteme tu experiencia y cualquier estrategia adicional que te haya funcionado en los comentarios!

La gestión de vulnerabilidades es un pilar fundamental en la seguridad de redes, aplicaciones e infraestructuras. Su objetivo es minimizar la exposición a riesgos y proteger los datos sensibles de una organización. Dentro de AWS, Amazon Inspector juega un papel clave en este proceso, proporcionando escaneo continuo de vulnerabilidades en workloads.

En este post, exploraremos las mejores prácticas para aprovechar Amazon Inspector de manera efectiva. Veremos cómo gestionar hallazgos a gran escala, optimizar la administración en entornos multi-cuenta y aplicar estrategias de priorización para enfocarse en las amenazas más críticas.

Introducción a Amazon Inspector

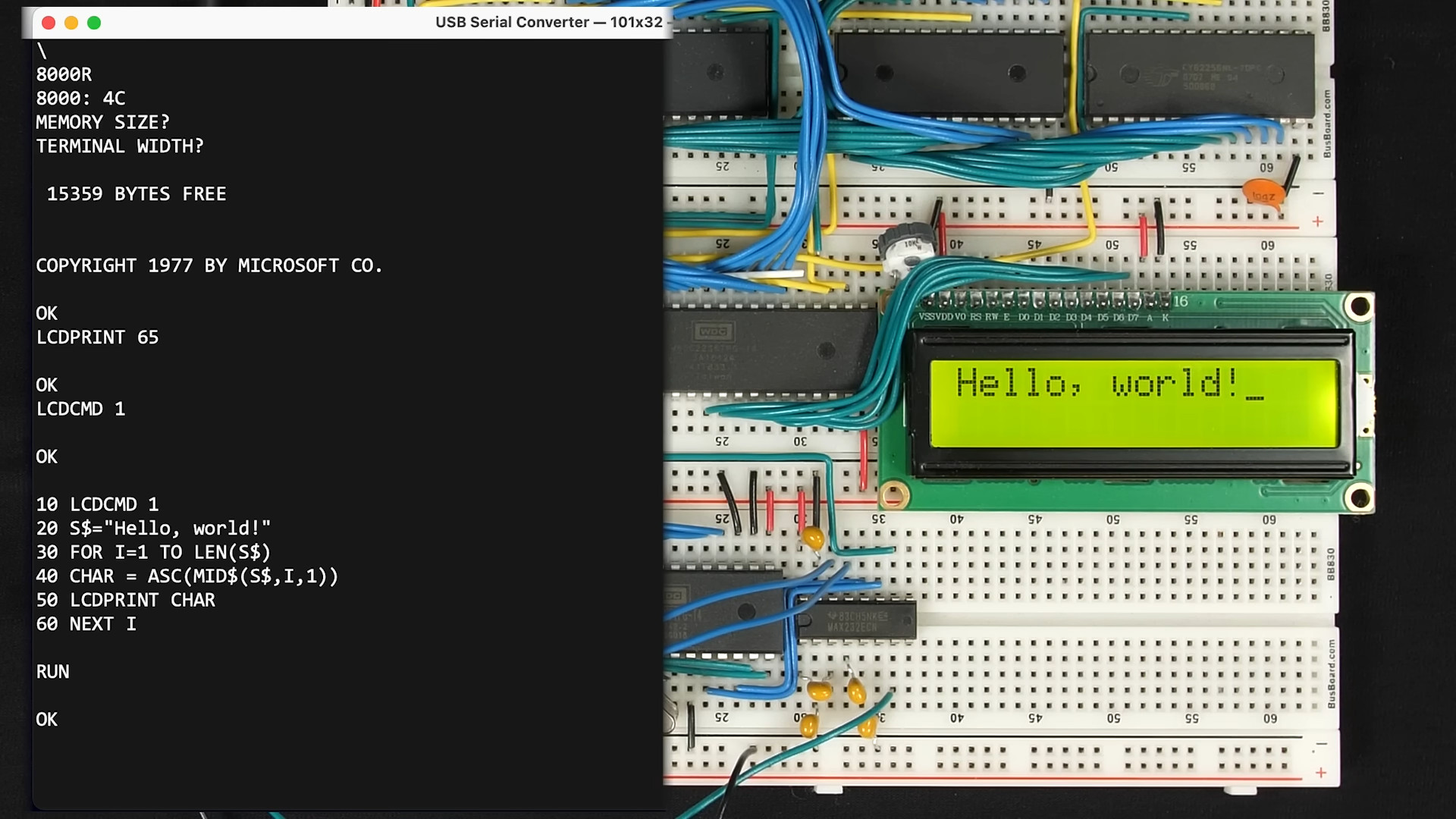

Amazon Inspector es un servicio de gestión de vulnerabilidades que escanea continuamente workloads en AWS para identificar problemas de seguridad. Funciona automáticamente con instancias de Amazon EC2, imágenes de contenedores en Amazon ECR y funciones de AWS Lambda.

Cada vez que Amazon Inspector detecta una vulnerabilidad, genera un hallazgo con detalles sobre el problema, los recursos afectados, la gravedad de la amenaza y recomendaciones de remediación. Para mejorar la eficiencia en la gestión de estos hallazgos, es importante aplicar buenas prácticas.

Mejores prácticas para el uso de Amazon Inspector

1. Configurar un administrador delegado

Si gestionas múltiples cuentas dentro de AWS Organizations, designar un administrador delegado para Amazon Inspector es clave. Este enfoque centralizado permite administrar escaneos, agregar hallazgos y aplicar reglas de supresión de manera eficiente.

Consideraciones clave:

El administrador delegado puede activar o desactivar escaneos para cuentas miembro.

Los hallazgos pueden visualizarse de manera agregada por región.

Es necesario definir administradores y activar escaneos en cada región donde se utilizará Amazon Inspector.

2. Gestionar hallazgos a escala con reglas de supresión

Los entornos de AWS pueden generar miles de hallazgos, lo que hace esencial contar con reglas de supresión para priorizar amenazas.

Las reglas de supresión permiten:

Filtrar hallazgos menos críticos para reducir ruido.

Mantener el foco en las amenazas de mayor impacto.

Gestionar automáticamente la visualización de hallazgos según criterios como etiquetas de recursos, tipo de vulnerabilidad, ID de recurso, etc.

3. Priorizar hallazgos según el puntaje de Amazon Inspector

Amazon Inspector asigna un puntaje de riesgo a cada vulnerabilidad basado en el sistema CVSS (Common Vulnerability Scoring System) y otros factores contextuales. Usar este puntaje como criterio de priorización ayuda a enfocarse en los problemas más urgentes.

4. Utilizar etiquetas para mejorar la priorización de riesgos

El etiquetado de recursos es una estrategia efectiva para la gestión de vulnerabilidades a escala. Algunas prácticas recomendadas incluyen:

Asignar etiquetas que reflejen el nivel de exposición y criticidad de los recursos.

Priorizar remediaciones en función del impacto en la infraestructura.

Aplicar reglas de supresión basadas en etiquetas para segmentar hallazgos según su relevancia.

Ejemplo de estrategia de etiquetado:

EnvironmentName: Indica el entorno (Producción, Desarrollo, Pruebas).RiskExposureScore: Asigna un nivel de riesgo (1: bajo, 2: medio, 3: alto).

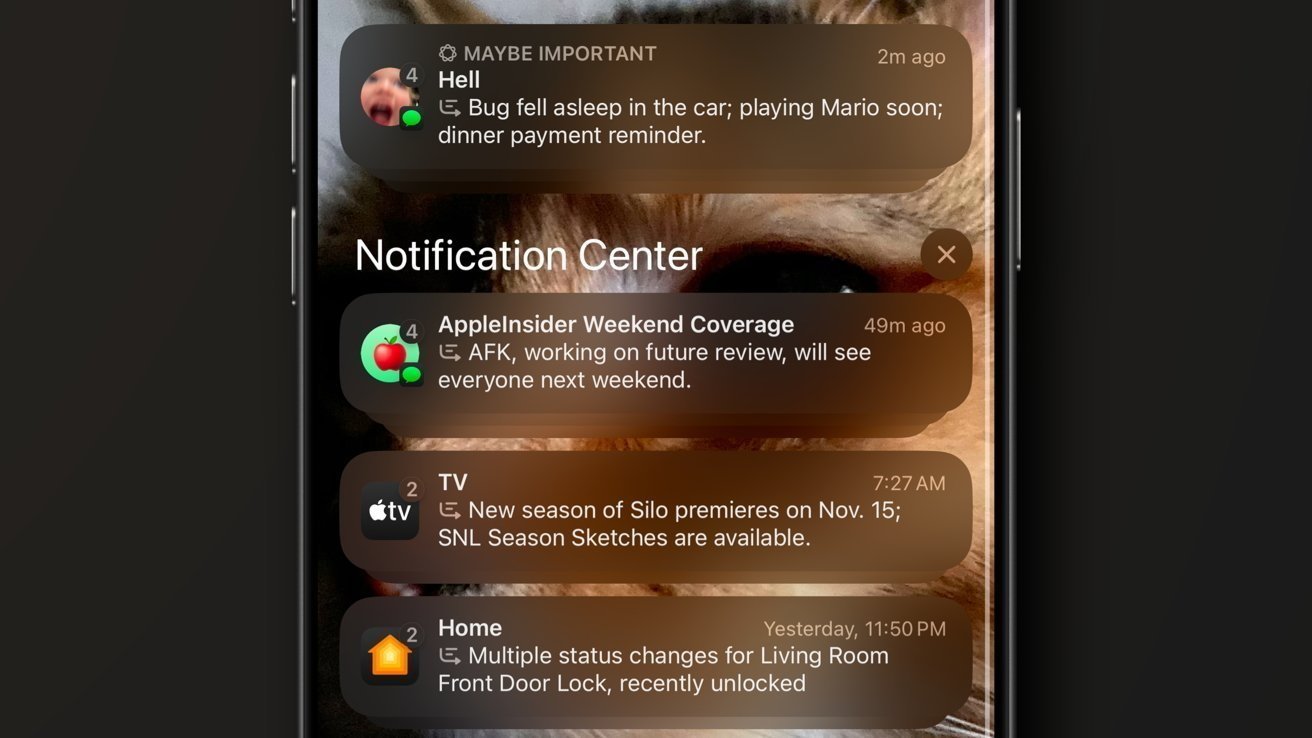

5. Integrar Amazon Inspector con AWS Security Hub

AWS Security Hub permite consolidar hallazgos de seguridad de distintos servicios, incluyendo Amazon Inspector. Esta integración facilita el análisis centralizado del estado de seguridad de la infraestructura y ayuda a priorizar respuestas.

6. Revisar y actualizar reglas de supresión periódicamente

Las amenazas evolucionan constantemente, por lo que es importante revisar y ajustar las reglas de supresión de forma regular. Algunas recomendaciones incluyen:

Evaluar periódicamente la relevancia de las reglas aplicadas.

Asegurar que las políticas de seguridad reflejen la realidad actual de la infraestructura.

Mantener una cultura de monitoreo y respuesta continua ante vulnerabilidades emergentes.

Conclusión

Amazon Inspector es una herramienta poderosa para la gestión de vulnerabilidades en AWS, pero su efectividad depende de una buena estrategia de administración. Siguiendo estas mejores prácticas, es posible optimizar el proceso de detección y remediación, minimizando riesgos y fortaleciendo la seguridad en la nube.

¿Ya implementaste Amazon Inspector en tu organización? ¡Compárteme tu experiencia y cualquier estrategia adicional que te haya funcionado en los comentarios!

![[The AI Show Episode 142]: ChatGPT’s New Image Generator, Studio Ghibli Craze and Backlash, Gemini 2.5, OpenAI Academy, 4o Updates, Vibe Marketing & xAI Acquires X](https://www.marketingaiinstitute.com/hubfs/ep%20142%20cover.png)

![[FREE EBOOKS] The Kubernetes Bible, The Ultimate Linux Shell Scripting Guide & Four More Best Selling Titles](https://www.javacodegeeks.com/wp-content/uploads/2012/12/jcg-logo.jpg)

![From drop-out to software architect with Jason Lengstorf [Podcast #167]](https://cdn.hashnode.com/res/hashnode/image/upload/v1743796461357/f3d19cd7-e6f5-4d7c-8bfc-eb974bc8da68.png?#)

.png?#)

.jpg?#)

_Christophe_Coat_Alamy.jpg?#)

(1).webp?#)

![Rapidus in Talks With Apple as It Accelerates Toward 2nm Chip Production [Report]](https://www.iclarified.com/images/news/96937/96937/96937-640.jpg)